5 Min. Lesezeit

Wie KI und Bots die Endpunktsicherheit stärken

Louis Columbus (Gastautor)

:

07.10.22 14:22

Louis Columbus (Gastautor)

:

07.10.22 14:22

Schnell wachsende Ransomware, Malware und von Endpunkten ausgehende Angriffsversuche werden die Bedrohungslandschaft im Jahr 2022 neu ordnen. Das Thema der RSA Conference 2022 lautet passenderweise "Transformation", da neue Bedrohungen weiterhin rasche Veränderungen in der Endpunktsicherheit erfordern.

CISOs und CIOs wandeln ihre Cloud-Infrastruktur und Hybrid-Cloud-Strategien um, beschleunigen die interne Entwicklung neuer Anwendungen und Plattformen und verlassen sich mehr denn je auf Software-as-a-Service (SaaS)-Anwendungen, um die Markteinführungsziele zu erreichen. Anbieter, die Cloud-Sicherheit, Extended Detection and Response (XDR) und Zero Trust fördern, dominierten die RSAC 2022.

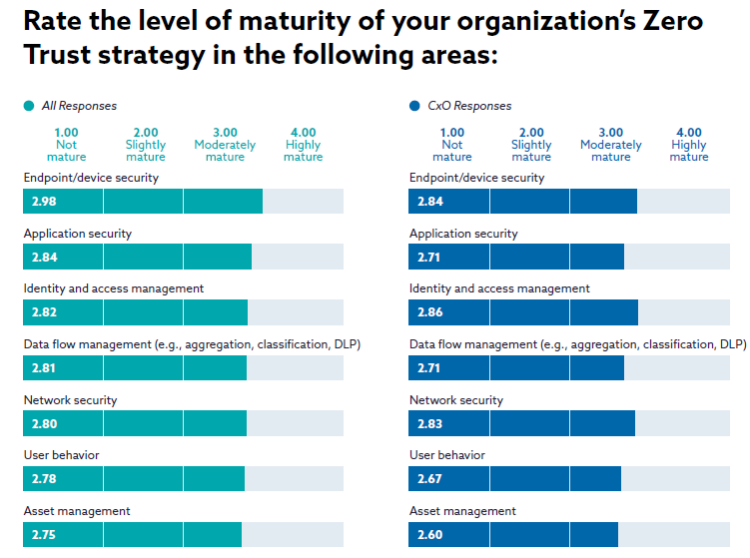

Die Cloud Security Alliance (CSA) hat während der RSA 2022 ihre neuesten Umfrageergebnisse veröffentlicht, die das anhaltende Wachstum von Zero Trust weiter unterstreichen. Die Studie basiert auf Befragungen von 823 IT- und Sicherheitsexperten, darunter 219 Führungskräfte auf C-Level. Das Ergebnis: 80% der C-Level-Führungskräfte haben Zero Trust in ihrem Unternehmen zur Priorität erklärt und 94% setzen es um. Darüber hinaus wollen 77% ihre Ausgaben für Zero Trust in den nächsten 12 Monaten erhöhen.

Bei der Verbesserung der Endpunkt- und Gerätesicherheit geben die meisten Unternehmen an, dass ihr Ansatz zur Implementierung eines Zero-Trust-Frameworks am ausgereiftesten ist.

Cybersicherheit ist ein Datenproblem

Die Analyse von Echtzeit- und historischen Daten zur Aufdeckung, Erkennung und Vereitelung von Angriffsversuchen unterstreicht, warum Cybersicherheit in erster Linie ein Datenproblem ist. CISOs, CIOs und ihre Teams benötigen Zugang zu mehr historischen Daten. Bot-basierte Ansätze für die Endpunktsicherheit benötigen mehr Daten zur Feinabstimmung von KI- und maschinellen Lernmodellen (ML). Wie wichtig Daten für die Verbesserung der Cybersicherheitsabwehr sind, wurde in den Keynotes und Breakout-Sessions auf der RSA 2022 deutlich. Die Einführung von Asset Graph durch CrowdStrikes und die erfolgreiche Integration der Akquisition von Humio in Humio for Falcon spiegeln die hohe Priorität wider, die ihre Kunden und Interessenten Echtzeit-Telemetriedaten und langfristiger Datenarchivierung beimessen.

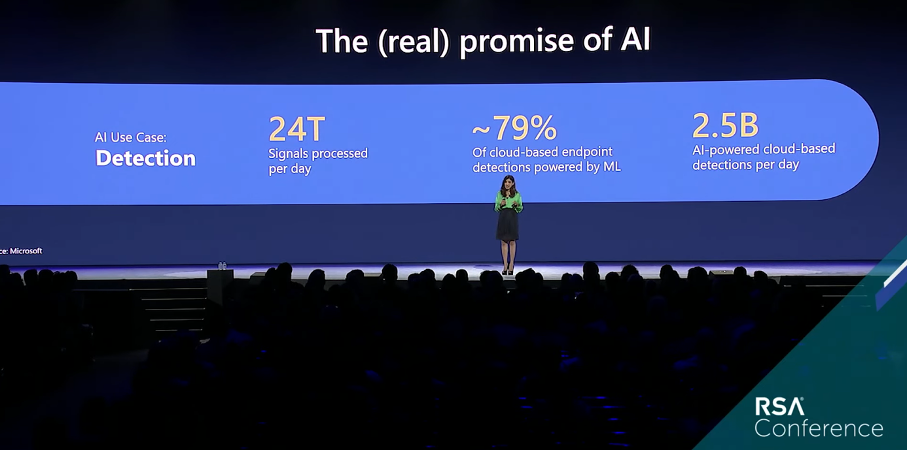

Vasu Jakkal von Microsoft, Corporate Vice President für Microsoft Security, Compliance, Identity and Privacy, betonte die Bedeutung von Daten für die Cybersicherheit und das Potenzial von KI und ML für die Sicherung jedes Unternehmens. Ihre aufschlussreiche Keynote: Innovation, Einfallsreichtum und Inklusivität - Die Zukunft der Sicherheit ist jetzt. Sie erzählte den Zuhörern, dass Microsoft weltweit 785.000 Kunden schützt, einschließlich ihres digitalen Vermögens, was ihnen einen genauen Einblick in das rasante Tempo und die Raffinesse der Angriffe gibt. "Es gibt 921 Angriffe pro Sekunde, das ist das Doppelte von dem, was wir letztes Jahr gesehen haben, das sind Milliarden und Abermilliarden von Angriffen pro Jahr", sagte sie.

Vasu Jakkal von Microsoft, Corporate Vice President für Microsoft Security, Compliance, Identity and Privacy, erläuterte anhand von Beispielen, warum KI und maschinelles Lernen für die Sicherheit von Unternehmen unerlässlich sind.

Microsoft ist einer der Marktführer im Bereich Endpoint Protection Platform (EPP) und Microsoft 365 Defender ist eines der fortschrittlichsten KI-basierten selbstheilenden Endpunktsysteme auf dem Markt. Alle Microsoft 365 Defender-Produkte verfügen über eine gemeinsame, in der Cloud gehostete Konsole, Unterstützung für einen zugrunde liegenden Datenspeicher und eine API, die eine einheitliche Bedrohungsjagd ermöglichen.

"KI ist unglaublich effektiv bei der Verarbeitung großer Datenmengen und der Klassifizierung dieser Daten, um festzustellen, was gut und was schlecht ist. Bei Microsoft verarbeiten wir jeden Tag 24 Billionen Signale, und zwar über Identitäten, Endpunkte, Geräte, Kollaborationstools und vieles mehr", so Vasu Jakkal, Corporate Vice President für Microsoft Security, Compliance, Identity and Privacy, "ohne KI könnten wir das nicht bewältigen."

Verbesserung der Endpunktsicherheit mit KI und Bots

Von den mehr als 30 Anbietern von Endpunktsicherheitslösungen, die dieses Jahr auf der RSA ausstellen, konzentrieren sich die meisten auf drei Kernbereiche des Risikomanagements. Die Reduzierung von Angriffsflächen, die Verbesserung der Erkennung von Reaktion auf Identitätsbedrohungen und die Verringerung des Risikos in der digitalen Lieferkette dominieren heute die Roadmaps der Anbieter von Endpunktsicherheit.

Die wichtigsten Möglichkeiten zur Verbesserung der Endpunktsicherheit durch KI und Bots sind:

- Schrittweise Fortschritte bei der KI-basierten Verhaltensanalyse und Echtzeit-Authentifizierung. Blackberry, CylancePERSONA, Broadcom, CrowdStrike, CyberArk, Cybereason, Ivanti, Kaspersky, SentinelOne, Microsoft, McAfee, Sophos, VMWare, Carbon Black und andere führende Anbieter von Endpoint Security haben mehr in Forschung und Entwicklung investiert und prüfen Übernahmen, um diese beiden Bereiche ihrer Produktstrategie zu stärken. Während ihrer Keynote sagte Jakkal beispielsweise, dass das Ziel darin besteht, KI und maschinelles Lernen zu nutzen, um Muster zu erkennen und Anomalien in Echtzeit zu entdecken, um dann präventiv gegen eine Bedrohung vorzugehen. Microsoft 365 Defender tut dies in Echtzeit, indem es Bedrohungsdaten von E-Mails, Endpunkten, Identitäten und Anwendungen korreliert. Darüber hinaus kombiniert der Radware Bot Manager Verhaltensmodellierung, Absichtsanalyse, kollektive Bot-Intelligenz und Fingerprinting, was die schrittweisen Fortschritte in diesem Bereich der Endpunktsicherheit weiter unterstreicht.

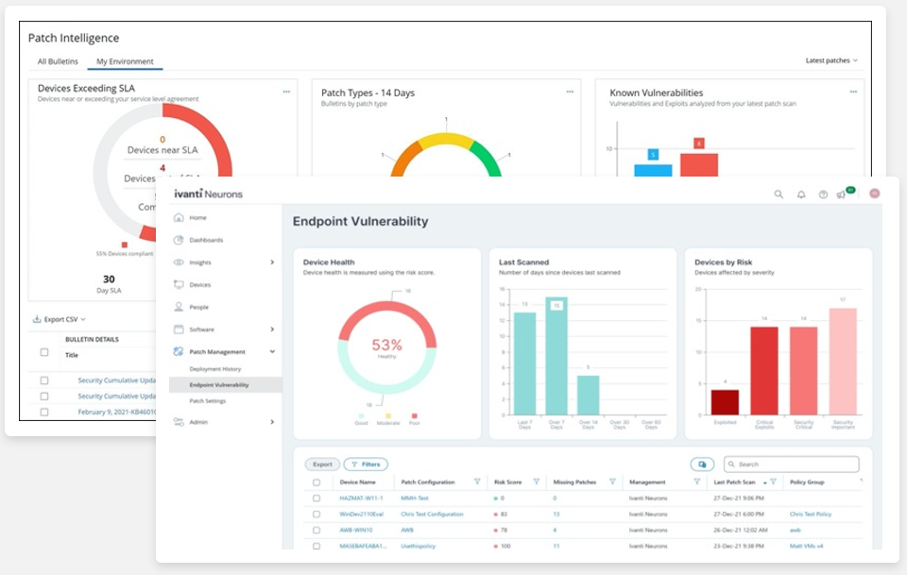

- Die Bot-basierte Patch-Verwaltung wird immer intelligenter, die Vorhersagegenauigkeit der Bots und ihre Fähigkeit, zu unterscheiden, welche Endpunkte, Maschinen und Systeme welche Patches benötigen, nehmen zu, wie aus den RSA-Präsentationen hervorgeht. Das Erreichen einer höheren Vorhersagegenauigkeit ist der Eckpfeiler, um das Patch-Management aus seiner bestandsintensiven Ära herauszuführen. Die Zukunft der Ransomware-Erkennung und -Ausrottung ist datengesteuert. Nayaki Nayyar, Präsidentin und Chief Product Officer bei Ivanti, hielt einen detaillierten Vortrag über die häufigsten Softwarefehler, die zu Ransomware-Angriffen führen, über die Verkettung von Schwachstellen und über ein Update der Ivanti Neurons-Plattform. Darüber hinaus gab sie Einblicke, wie Ivanti Neurons für risikobasiertes Patch-Management kontextbezogen intelligenter wird und über eine einzige Schnittstelle Einblick in alle Endpunkte, einschließlich der Cloud- und On-Premise-basierten, bietet.

Ivanti wurde außerdem mit benutzerdefinierten Patch-Konfigurationen entwickelt, die die Merkmale der Patch-Bereitstellung definieren und an den Ivanti Neurons Agent auf dem Gerät weitergeleitet werden, damit dieser unabhängig nach dem festgelegten Zeitplan arbeitet. Nayaki erläuterte auch, wie Ivanti Neurons Patch für Microsoft Endpoint Manager (MEM) bestehende Microsoft Intune-Implementierungen erweitert, um Anwendungsupdates von Drittanbietern einzubeziehen. Nayaki sagt, dass seine Bedrohungs- und Patch-Intelligenz Unternehmen dabei hilft, die Behebung von Schwachstellen in der Software von Drittanbietern richtig zu priorisieren.

Bot-basiertes Patch-Management wird immer intelligenter und ist in der Lage, Schwachstellen an Endpunkten zu quantifizieren, wie Ivanti mit seinem neuesten Update auf der RSA zeigte.

- Erkennen, Sichern und Verwalten neuer, auf Maschinenidentitäten basierender Endpunkte mit KI. Laut Forrester vermehren sich maschinelle Identitäten um das Zweifache oder mehr schneller als menschliche Identitäten. Eine kürzlich von Venafi durchgeführte Umfrage unter 1.000 CIOs ergab ein jährliches Wachstum von 42% bei der Anzahl der maschinellen Identitäten, wobei das durchschnittliche Unternehmen Ende 2021 über 250.000 dieser Identitäten verfügen wird. Zusammengenommen führen diese Faktoren zu einem wirtschaftlichen Verlust von 51,5 bis 71,9 Milliarden US-Dollar, der auf einen mangelhaften Schutz der Rechneridentität zurückzuführen ist. CyCognito, Cisco, Delinea, Ivanti, Keyfactor, Microsoft Security, Venafi, ZScaler und andere führende Anbieter von Endpoint-Security, EPP und XDR beschleunigen das Identitätsmanagement von Rechnern in ihren Roadmaps auf der Grundlage der Anforderungen von Kunden und Interessenten. Ein Beispiel dafür, wie fortschrittlich dieser Bereich ist, ist die Art und Weise, wie Cisco AI Endpoint Analytics eine Machine-Learning-Komponente einsetzt, die bei der Erstellung von Endpunkt-Fingerprints hilft, um die Anzahl unbekannter Netzendpunkte in einer gemischten Netzwerkumgebung zu reduzieren. Ivanti Neurons for Discovery stellt IT- und Sicherheitsteams präzise, umsetzbare Asset-Informationen zur Verfügung, mit denen sie die Verbindungen zwischen wichtigen Assets und den von diesen Assets abhängigen Diensten und Anwendungen erkennen und abbilden können.

Wachsende Ausgaben und Investitionen in die Cybersicherheit

Die zunehmende Internetkriminalität verändert den Markt für Endpunktsicherheit. Daher ist es nur folgerichtig, dass RSA das Thema "Transformation" als Hauptthema gewählt hat. Der Begriff "Transformation" beschreibt genau das, was mit den immer Komplizierteren und gezielteren Ransomware-, Malware- und Endpunkt-Angriffen geschieht.

Cybersecurity-Startups erhalten weiterhin Finanzmittel von Risikokapitalgebern, und Private-Equity-Firmen haben klare Roadmaps von Anbietern, die sie in neuen Organisationen konsolidieren wollen. Von den über 880 Cybersecurity-Startups auf Crunchbase haben 25% in den letzten zwölf Monaten zusätzliche Finanzierungsrunden erhalten, und 47 definieren sich als KI-gestützte Plattform zum Schutz von Identitäten und Endpunkten von Mobilgeräten und Maschinen.

Infinipoint ist eines der interessantesten Startups, da es einen Ansatz für Device-Identity-as-a-Service und Maschinenidentitätsmanagement verfolgt. Dies ist heute einer der schwierigsten Bereiche der Endpunktsicherheit, wenn man bedenkt, wie schnell jedes Unternehmen im täglichen Betrieb Geräteidentitäten erstellt. Infinipoint bietet eine Single-Sign-On-Autorisierung, die mit risikobasierten Richtlinien und einer Ein-Klick-Abhilfe für nicht konforme und anfällige Geräte integriert ist. Gartner prognostiziert, dass die Ausgaben der Endnutzer für den Markt für Informationssicherheit und Risikomanagement von 2021 bis 2026 mit einer durchschnittlichen jährlichen Wachstumsrate von 10,4% auf 254,1 Milliarden US-Dollar steigen werden. Außerdem wird prognostiziert, dass bis Ende 2023 95% der EPP-Plattformen cloudbasiert sein werden. Ausgehend von den EPP-Anbietern, die an der RSA 2022 teilnehmen, ist die zweite Vorhersage heute schon fast Realität.

Die Original-Version in Englisch erschien am 13. Juni 2022 auf VentureBeat.com. Mit freundlicher Genehmigung des Autors durften wir den Beitrag in deutscher Sprache in unserem Blog veröffentlichen.